Кибербезопасность и утечка данных стали одними из наиболее острых проблем для организаций во всем мире. В современном цифровом мире, где информация играет такую важную роль, любая утечка данных может иметь катастрофические последствия для компаний и их клиентов. Поэтому реагирование на инциденты и восстановление после утечки данных стали необходимостью для каждой организации.

Реагирование на инциденты — это процесс осмысленного и координированного реагирования на кибератаки и утечки данных. Этот процесс включает в себя обнаружение, анализ и устранение уязвимостей в системе, а также защиту от дальнейшего вторжения. Эффективное реагирование на инциденты помогает минимизировать потери от кибератаки и быстро восстановить работоспособность системы.

После реагирования на инцидент приходит время восстановления. Восстановление включает в себя восстановление системы, проведение аудита безопасности, расследование инцидента и принятие мер для предотвращения повторных атак. Восстановление также включает в себя устранение последствий утечки данных и защиту информации клиентов, чтобы минимизировать репутационные и правовые проблемы, связанные с утечкой данных.

- Кибербезопасность: ключевые аспекты и реагирование на утечку данных

- Ключевые аспекты кибербезопасности

- Реагирование на утечку данных

- Значимость мер кибербезопасности в современном мире

- Проблемы, связанные с кибербезопасностью

- Значение мер кибербезопасности

- Угрозы и риски: типичные инциденты и утечки данных

- Эффективные меры по реагированию и восстановлению после утечки данных

- Быстрое реагирование и анализ утечки

- Устранение причин и ограничение ущерба

- Обучение персонала и улучшение процессов

- Вопрос-ответ:

- Каковы основные шаги в реагировании на инциденты безопасности?

- Какие меры предпринимаются для предотвращения утечки данных?

- Каким образом можно оценить ущерб, причиненный утечкой данных?

- Какие методы используются для восстановления системы после инцидента?

- Каким образом можно предотвратить повторную утечку данных?

- Что такое кибербезопасность?

- Что такое утечка данных и почему она опасна?

- Видео:

- Практические сценарии реагирования на инциденты ИБ

Кибербезопасность: ключевые аспекты и реагирование на утечку данных

Ключевые аспекты кибербезопасности

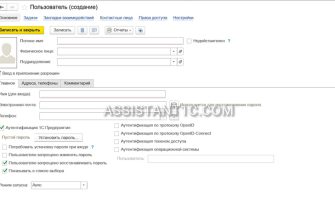

- Идентификация и аутентификация пользователей. Каждый пользователь должен быть уникально идентифицирован и проверен на подлинность, чтобы предотвратить несанкционированный доступ к данным и системам.

- Шифрование данных. Конфиденциальная информация должна быть защищена с помощью современных алгоритмов шифрования, чтобы предотвратить ее несанкционированное раскрытие и использование.

- Многоуровневая защита. Комплексная система защиты должна включать в себя несколько уровней защиты, включая защиту сети, операционной системы, приложений и физической инфраструктуры.

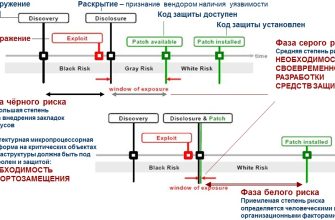

- Обновление и патчи. Регулярные обновления программного обеспечения и установка патчей для исправления уязвимостей в системе помогают предотвратить атаки и утечки данных.

Реагирование на утечку данных

- Определение масштаба инцидента. Первым шагом в реагировании на утечку данных является определение ее масштаба и оценка последствий для организации и ее клиентов.

- Остановка утечки и восстановление безопасности. Необходимо незамедлительно прекратить утечку данных и восстановить безопасность системы, основываясь на предварительно разработанном плане действий.

- Уведомление затронутых сторон. Как только утечка данных будет полностью остановлена, организация должна уведомить всех затронутых сторон, включая клиентов, партнеров и регулирующие органы о произошедшем инциденте.

- Изучение и анализ инцидента. Важной частью реагирования на утечку данных является его изучение и анализ, чтобы понять, каким образом инцидент произошел, и принять меры для предотвращения подобных инцидентов в будущем.

- Усиление мер безопасности. На основе полученных знаний и анализа инцидента, организация должна принять дополнительные меры безопасности для защиты своих данных и систем в будущем.

Кибербезопасность является важной и сложной задачей, требующей постоянного мониторинга и обновления. Организации должны принимать все необходимые меры для защиты своих данных и оперативно реагировать на утечки данных, чтобы предотвратить серьезные последствия для своей репутации и деятельности.

Значимость мер кибербезопасности в современном мире

Современный мир стал полностью зависеть от информационных технологий, и это привело к росту угроз кибербезопасности. В нашей эпохе все больше людей хранят свои личные данные, финансовую информацию и деловые секреты в цифровом формате. Крупные компании, правительства и организации также обрабатывают огромные объемы хрупкой и ценной информации.

Проблемы, связанные с кибербезопасностью

Возрастающая угроза киберпреступности подтверждает необходимость принимать меры для защиты данных. Компьютерные вирусы, злоумышленники, хакеры и другие злонамеренные лица стремятся получить доступ к конфиденциальной информации, чтобы нанести ущерб и незаконно извлечь выгоду.

Последствия утечки данных варьируются от финансовых потерь до нарушения конфиденциальности и утраты доверия. Порой можно наблюдать и серьезные геополитические последствия, когда государства пытаются похитить чужую информацию для своих целей.

Значение мер кибербезопасности

Меры кибербезопасности стали неотъемлемой частью современной жизни и чрезвычайно важной для защиты ценных данных. Компании и организации должны принимать все возможные меры, чтобы обеспечить защиту своих систем, сетей и хранилищ. Это включает в себя установку огневых стен, антивирусного ПО, программного обеспечения для обнаружения вторжений и других средств защиты. Также требуется учить сотрудников основам кибербезопасности и придерживаться строгих политик безопасности.

Государства должны разрабатывать юридические и политические меры, направленные на борьбу с киберпреступностью и защиту информационных резервов. Важно сотрудничество в международном масштабе, чтобы разработать общепринятые стандарты безопасности и принять согласованный подход к предотвращению и реагированию на кибератаки.

Только совместные усилия частных лиц, компаний и правительств, а также добросовестные действия каждого отдельного пользователя, позволят укрепить кибербезопасность и минимизировать риски утечки данных.

Угрозы и риски: типичные инциденты и утечки данных

Существует множество различных угроз и рисков, связанных с кибербезопасностью и возможностью утечки данных. Ниже приведены несколько типичных инцидентов, которые могут возникнуть:

- Вирусы и вредоносное ПО: атаки через зараженные веб-сайты, электронные письма или вредоносные программы, которые могут вызывать утечку конфиденциальных данных.

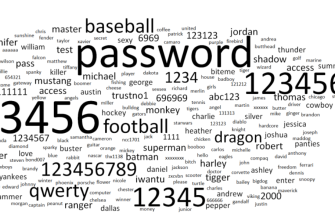

- Фишинг: мошенники могут использовать фишинговые сайты, чтобы перехватывать логины и пароли пользователей, что может привести к несанкционированному доступу к информации.

- DDoS-атаки: нападения на серверы компаний, которые вызывают отказ в обслуживании и утечку информации из-за перегрузки системы.

- Уязвимости в программном обеспечении: непатченое ПО или уязвимости в коде программ могут быть использованы злоумышленниками для получения доступа к данным.

- Утерянные или украденные носители данных: устройства хранения данных, такие как флеш-накопители или ноутбуки, могут быть потеряны или украдены, в результате чего данные становятся доступными для злоумышленников.

Данные инциденты и утечки могут иметь серьезные последствия для организации, включая утечку конфиденциальной информации, нарушение законодательства о защите данных, потерю доверия клиентов и значительный финансовый ущерб. Поэтому необходимо принимать меры по защите данных и реагировать на инциденты в кибербезопасности.

Эффективные меры по реагированию и восстановлению после утечки данных

Утечка данных может иметь серьезные последствия для организации, поэтому важно принять надлежащие меры по реагированию и восстановлению после инцидента. Ниже перечислены несколько эффективных шагов, которые необходимо предпринять.

Быстрое реагирование и анализ утечки

Первым шагом при обнаружении утечки данных является быстрая реакция. Команда по безопасности информации должна немедленно приступить к анализу ситуации, определить масштаб утечки и выяснить, какие данные были скомпрометированы. Это позволит выработать эффективную стратегию восстановления.

Устранение причин и ограничение ущерба

Следующим шагом является устранение причин утечки данных и ограничение ущерба. Это может включать в себя установку патчей, обновление систем и программного обеспечения, а также принятие мер по усилению безопасности сети и доступа к данным.

Необходимо также обратиться к профессионалам, чтобы провести аудит безопасности и выявить слабые места в системе, которые могут стать причиной утечки данных. После этого следует принять соответствующие меры для их устранения.

Обучение персонала и улучшение процессов

Часто утечка данных происходит из-за человеческого фактора. Поэтому важно провести обучение персонала по вопросам кибербезопасности и создать процессы, которые минимизируют риск возникновения инцидентов. Это может включать в себя проведение тренингов, осведомительных компаний и регулярное обновление политики безопасности.

Также необходимо улучшить механизмы реагирования на утечки данных, чтобы быстро обнаруживать и пресекать подобные инциденты. Важно провести регулярные тестирования на проникновение и контролировать доступ к конфиденциальной информации.

Сохранение доверия клиентов и деловых партнеров после утечки данных является важным шагом восстановления. Организация должна предпринять все возможные меры для защиты информации и восстановления доверия. Важно прозрачно и открыто информировать о клиентах о произошедшем инциденте, предоставлять им рекомендации по защите и предпринимать меры для предотвращения повторного возникновения подобных ситуаций.

Вопрос-ответ:

Каковы основные шаги в реагировании на инциденты безопасности?

Основные шаги в реагировании на инциденты безопасности включают выявление инцидента, оценку уровня угрозы, остановку атаки, анализ причин и последствий инцидента, восстановление системы, предотвращение дальнейших атак и обучение персонала.

Какие меры предпринимаются для предотвращения утечки данных?

Для предотвращения утечки данных предпринимаются такие меры, как использование сильных паролей, шифрование данных, установка межсетевых экранов и межсетевых экранов, регулярное обновление программного обеспечения и антивирусных программ, контроль доступа к системам и обучение сотрудников правилам безопасности.

Каким образом можно оценить ущерб, причиненный утечкой данных?

Ущерб, причиненный утечкой данных, можно оценить путем анализа финансовых потерь, репутационных последствий, юридических и регуляторных последствий, а также затрат на восстановление системы и обеспечение дополнительной кибербезопасности. Также можно провести аудит системы и выявить потенциальные уязвимости, которые могут быть использованы злоумышленниками.

Какие методы используются для восстановления системы после инцидента?

Для восстановления системы после инцидента могут быть использованы различные методы, включая восстановление данных из резервных копий, проверку и обновление программного обеспечения, устранение уязвимостей, внедрение дополнительных мер безопасности, проведение аудита системы и обучение персонала. Также может потребоваться сотрудничество с кибербезопасностными специалистами, полицией и регулирующими органами.

Каким образом можно предотвратить повторную утечку данных?

Для предотвращения повторной утечки данных необходимо принять меры, такие как устранение уязвимостей, усиление мер безопасности, использование средств шифрования и контроля доступа, установка межсетевых экранов и межсетевых экранов, обучение персонала правилам безопасности, регулярное обновление программного обеспечения и антивирусных программ, а также сотрудничество с экспертами в области кибербезопасности.

Что такое кибербезопасность?

Кибербезопасность — это совокупность методов, средств и мер по защите информационных систем от киберугроз, таких как хакерские атаки, вирусы, фишинг, утечка данных и т.д. Основная цель кибербезопасности — обеспечение конфиденциальности, целостности и доступности информации.

Что такое утечка данных и почему она опасна?

Утечка данных — это незапланированный и нежелательный доступ, раскрытие или разглашение информации, которая должна быть защищена. Такая информация может включать персональные данные клиентов, финансовую информацию, коммерческие секреты и т.д. Утечка данных может привести к серьезным последствиям, таким как финансовые потери, утрата доверия клиентов и партнеров, репутационные проблемы, а также нарушение законов и нормативных актов.